El equipo de investigación de ESET, compañía líder en detección proactiva de amenazas, descubrió un exploit zero-day de Telegram para Android que aprovecha una vulnerabilidad y permite a los atacantes enviar archivos maliciosos camuflados como vídeos.

ESET identificó un exploit de día cero de Telegram para Android a la venta en un foro clandestino. La vulnerabilidad que explota permite enviar payloads maliciosos que parecen archivos multimedia a través del chat de Telegram. Si un usuario intenta reproducir el vídeo aparente, recibirá una solicitud para instalar una aplicación externa, que en realidad instala la carga maliciosa. La vulnerabilidad ha sido corregida desde el 11 de julio de 2024, después de que ESET informara de ella a Telegram.

Pie de imagen: Video con la demostración y explicación de la vulnerabilidad EvilVideo.

El equipo de investigación de ESET identificó el exploit a la venta en un foro clandestino:

Pie de imagen: Anuncio en un foro clandestino

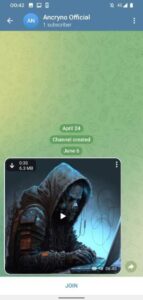

El análisis del exploit realizado por ESET reveló que funciona en las versiones de Telegram 10.14.4 y anteriores. Se especula que es probable que el payload específico se haya creado utilizando la API de Telegram, ya que permite a los desarrolladores subir archivos multimedia creados específicamente a los chats o canales de Telegram mediante programación.

“El exploit parece depender de que el actor de la amenaza sea capaz de generar una carga útil que muestre una aplicación de Android como una vista previa multimedia y no como un archivo adjunto binario. Una vez compartida en el chat, la carga maliciosa aparece como un vídeo de 30 segundos.”, comenta Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica.

Pie de imagen: Ejemplo del exploit

Por defecto, los archivos multimedia recibidos a través de Telegram están configurados para descargarse automáticamente. Esto significa que los usuarios con la opción activada descargarán automáticamente la carga maliciosa una vez que abran la conversación en la que se compartió. La opción se puede desactivar manualmente, en cuyo caso, la carga se puede descargar pulsando el botón de descarga situado en la esquina superior izquierda del vídeo compartido. Si el usuario intenta reproducir el vídeo, la carga se descargará automáticamente.

“Si el usuario intenta reproducir el “vídeo”, Telegram muestra un mensaje de que no puede reproducirlo y sugiere utilizar un reproductor externo. Se trata de una advertencia original de Telegram que encontramos en el código fuente de la aplicación legítima de Telegram para Android; no ha sido creada ni empujada por la carga maliciosa.”, agrega el investigador de ESET.

Pie de imagen: Aviso de Telegram de que no puede reproducir el «vídeo»

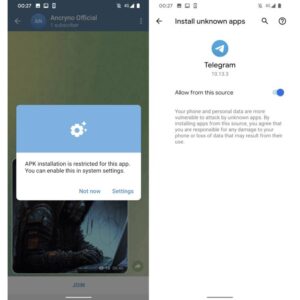

En caso de que el usuario pulse el botón Abrir en el mensaje, se le pedirá que instale una aplicación maliciosa disfrazada como el reproductor externo. Antes de la instalación, Telegram pedirá al usuario que habilite la instalación de apps desconocidas.

Pie de imagen: Telegram solicita al usuario que le permita instalar apps desconocidas.

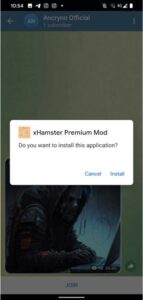

En este punto, la app maliciosa en cuestión ya ha sido descargada como el aparente archivo de vídeo, pero con la extensión .apk. Es la naturaleza de la vulnerabilidad la que hace que el archivo compartido parezca un vídeo: la aplicación maliciosa real no se alteró para hacerse pasar por un archivo multimedia, lo que sugiere que lo más probable es que se aprovechara el proceso de carga.

Pie de imagen: Solicitud de instalación de carga maliciosa, detectada como Android/Spy.SpyMax.T tras la explotación

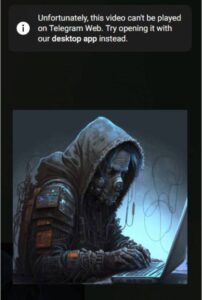

A pesar de que el payload fue creado únicamente para Telegram para Android, desde ESET intentó probar su comportamiento en otros clientes de Telegram, como Telegram Web o Telegram Desktop para Windows, pero el exploit no funcionó en ninguno de ellos. En el caso de Telegram Web, después de intentar reproducir el “vídeo”, el cliente mostró un mensaje de error diciendo que se intente abrir el vídeo con la aplicación de escritorio en su lugar.

Pie de imagen: Mensaje de error de Telegram Web al activar el exploit

No se pudo identificar el actor de la amenaza, pero se identificaron otros servicios sospechosos que se compartieron en su mensaje del foro. Además del exploit, han estado utilizando el mismo foro clandestino para anunciar un cryptor-as-a-service para Android que afirman que es totalmente indetectable (FUD).

Pie de imagen: Mensaje en un foro clandestino anunciando un cryptor-as-a-service para Android.

“La vulnerabilidad afectaba a todas las versiones de Telegram para Android hasta la 10.14.4, pero ha sido parcheada a partir de la versión 10.14.5. Según comprobó el equipo de ESET, la vista previa multimedia del chat ahora muestra correctamente que el archivo compartido es una aplicación y no un vídeo.”, concluye Gutiérrez Amaya de ESET.

Pie de imagen: El chat de la versión 10.14.5 de Telegram muestra correctamente la naturaleza del archivo binario compartido

Para conocer más sobre seguridad informática visite el portal de noticias de ESET: https://www.welivesecurity.com/es/investigaciones/evilvideo-exploit-permite-distribuir-archivos-maliciosos-videos-telegram/

Por otro lado, ESET invita a conocer Conexión Segura, su podcast para saber qué está ocurriendo en el mundo de la seguridad informática. Para escucharlo ingrese a: https://open.spotify.com/show/0Q32tisjNy7eCYwUNHphcw

Visítanos en:

@ESETLA /compay/eset-latinoamerica /esetla /ESETLA /@esetla

![[Video] Samsung incorpora melodías clásicas a los tonos de llamada del Galaxy S26](https://altagamape.com/wp-content/uploads/2026/06/Video-Samsung-incorpora-melodias-clasicas-a-los-tonos-de-llamada-del-Galaxy-S26-150x150.jpg)

Más historias

Páginas falsas de streaming amenazan a los aficionados durante el torneo de fútbol más importante del mundo, según investigaciones de los especialistas de Kaspersky

Ciberataques: según un estudio de ESET, la explotación de vulnerabilidades es el principal acceso inicial

Empresa arequipeña destaca en cumbre tecnológica latinoamericana de Huawei