Con la evolución de la tecnología, los atacantes han perfeccionado sus métodos, aprovechando herramientas diseñadas para optimizar el envío de las campañas. ESET, compañía líder en detección proactiva de amenazas, advierte que con el objetivo de hacer sus engaños más creíbles, una de estas técnicas que comenzaron a utilizar es el phishing dinámico, que utiliza servicios externos para importar logotipos y personalizar páginas de phishing, y así lograr un aspecto legítimo más difícil de detectar.

El phishing es un ataque cuyo el objetivo de adquirir fraudulentamente información personal y/o confidencial de la víctima, como contraseñas o detalles de la tarjeta de crédito, cuentas de redes sociales, corporativas o de juegos online. Para efectuar el engaño, el estafador se hace pasar por una persona o empresa de confianza utilizando una aparente comunicación oficial como correos electrónicos, sistemas de mensajería instantánea o incluso llamadas telefónicas. La novedad del phishing dinámico es que los atacantes pueden enviar estos correos electrónicos de phishing que contienen enlaces a sitios maliciosos, de una forma más simple, sin tener que realizar una clonación compleja de sitios web.

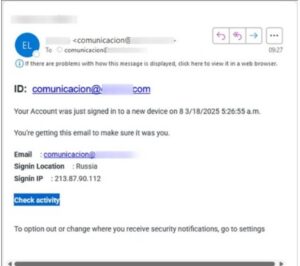

“El engaño empieza con un usual correo electrónico, que contiene un enlace a un sitio web preparado para simular la página oficial de login. Está basado en una página web que permite la personalización dinámica en función de la empresa-objetivo. El correo electrónico o nombre de usuario de la víctima se rellena automáticamente, con el objetivo de hacer creer que ya han iniciado sesión anteriormente.”, comenta Camilo Gutiérrez Amaya, Jefe de Laboratorio de Investigación de ESET Latinoamérica.

Pie de imagen: Ejemplo de correo electrónico malicioso con enlace que lleva a login falso.

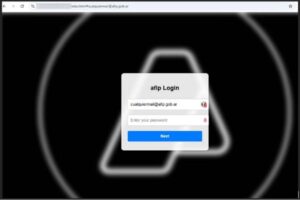

Los atacantes realizan una personalización automática de formularios, ya que cuando la víctima hace clic en el enlace, el sitio obtiene automáticamente el logotipo de la empresa-objetivo, de servicios externos como Clearbit. Esto, según comentan desde ESET, no solo da la apariencia de ser una página oficial, sino que también precarga el correo electrónico del usuario en el formulario de inicio de sesión, aumentando la sensación de autenticidad.

Una vez que la víctima introduce su contraseña, la información ingresada se envía en tiempo real a los atacantes mediante una solicitud AJAX, y redirigiéndola finalmente a su sitio web corporativo legítimo. Este proceso hace que el ataque sea complejo de detectar por el usuario.

Pie de imagen: Login falso derivado del enlace del correo de phishing dinámico.

Pie de imagen: ejemplo de Login falso al que lleva el phishing dinámico.

Este tipo de campañas fueron referenciadas por el equipo de RiskIQ, particularmente con una herramienta denominada LogoKit, que facilita la creación de páginas de inicio de sesión falsas de forma rápida y convincente.

Según analizan desde ESET, las técnicas de phishing dinámico presentan ventajas para los ciberdelincuentes, ya que permite la personalización en tiempo real. Los atacantes pueden adaptar la apariencia de la página a cualquier organización-objetivo, utilizando logotipos de servicios públicos.

Además, al enmascarar sus ataques con elementos visuales de servicios legítimos, evitan ser detectados por los filtros de seguridad tradicionales. Por otro lado, estos ataques son ligeros y fáciles de alojar en plataformas como Firebase, Oracle Cloud o GitHub, lo que dificulta su identificación y eliminación rápida.

A su vez, la existencia de redirecciones abiertas en muchos servicios en línea permite a los atacantes ocultar enlaces maliciosos en dominios confiables.

Desde ESET aconsejan que para mitigar el riesgo de ataques, las organizaciones deberían implementar medidas como un segundo factor de autenticación (MFA). Añadir una capa adicional de seguridad puede prevenir el uso indebido de credenciales robadas.

“El phishing dinámico es un recordatorio claro de que los ciberdelincuentes continúan evolucionando sus tácticas, utilizando tecnologías inicialmente diseñadas para mejorar la personalización y la experiencia del usuario. La vigilancia constante y la implementación de mejores prácticas de seguridad son esenciales para contrarrestar estas amenazas.”, aconseja Camilo Gutiérrez Amaya de ESET Latinoamérica.

Para conocer más sobre seguridad informática visite el portal de noticias de ESET: https://www.welivesecurity.com/es/phishing/analisis-campana-phishing-dinamico-evolucion/

Por otro lado, ESET invita a conocer Conexión Segura, su podcast para saber qué está ocurriendo en el mundo de la seguridad informática. Para escucharlo ingrese a: https://open.spotify.com/show/0Q32tisjNy7eCYwUNHphcw

Visítanos en:

Más historias

ESET, líder en seguridad digital, señala cómo reconocer llamadas falsas con IA: una amenaza creciente para las empresas

Ciberataques en aumento: ASUS, líder global en tecnología, facilita cinco prácticas esenciales para proteger tu información

Según estudios realizados por Kaspersky, los peruanos están dispuestos a usar la IA para gestionar su vida personal